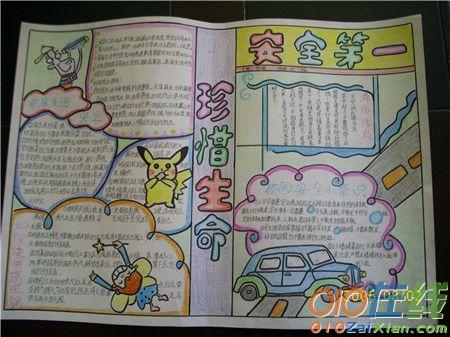

画 网络安全手抄报

时间:2021-08-31网络安全具有完整性:数据未经授权不能进行改变的特性。即信息在存储或传输过程中保持不被修改、不被破坏和丢失的特性。

网络安全手抄报篇一:

Internet安全隐患的主要体现

1. Internet是一个开放的、无控制机构的网络,黑客(Hacker)经常会侵入网络中的计算机系统,或窃取机密数据和盗用特权,或破坏重要数据,或使系统功能得不到充分发挥直至瘫痪。

2. Internet的数据传输是基于TCP/IP通信协议进行的,这些协议缺乏使传输过程中的信息不被窃取的安全措施。

3. Internet上的通信业务多数使用Unix操作系统来支持,Unix操作系统中明显存在的安全脆弱性问题会直接影响安全服务。

4.在计算机上存储、传输和处理的电子信息,还会有像传统的邮件通信那样进行信币保护和签字盖章。信息的来源和去向是否真实,内容是否被改动,以及是否泄漏等,在应用支持的服务协议中是凭着君子协定来维系的。

5.电子邮件存在着被拆看、误投和伪造的可能性。使用电子邮件来传输重要机密信息会存在着很大的危险。

6.计算机病毒通过Internet的传播给上网用户带来极大的危害,病毒可以使计算机和计算机网络系统瘫痪、数据和文件丢失。在网络上传播病毒可以通过公共匿名FTP文件传送、也可以通过邮件和邮件的附加文件传播。

网络安全手抄报篇二:

网络安全攻击的形式主要有四种方式:中断、截获、修改和伪造。

一、中断是以可用性作为攻击目标,它毁坏系统资源,使网络不可用。

截获是以保密性作为攻击目标,非授权用户通过某种手段获得对系统资源的访问。修改是以完整性作为攻击目标,非授权用户不仅获得访问而且对数据进行修改。伪造是以完整性作为攻击目标,非授权用户伪造的数据插入到正常传输的数据中。网络安全的解决方案一、入侵检测系统部署入侵检测能力是衡量一个防御体系是否完整有效的重要因素,强大完整的入侵检测体系可以弥补防火墙相对静态防御的不足。对来自外部网和校园网内部的各种行为进行实时检测,及时发现各种可能的攻击企图,并采取相应的措施。具体来讲,就是对入侵检测引擎接入中心交换机上。入侵检测系统集入侵检测、网络管理和网络监视功能于一身,能实时捕获内外网之间传输的所有数据,利用内置的攻击特征库,使用模式匹配和智能分析的方法,检测网络上发生的入侵行为和异常现象,并在数据库中记录有关事件,作为网络管理员事后分析的依据;如果情况严重,系统可以发出实时报警,使得学校管理员能够及时采取应对措施。

二、漏洞扫描系统

采用目前最先进的漏洞扫描系统定期对工作站、服务器、交换机等进行安全检查,并根据检查结果向系统管理员提供详细可靠的安全性分析报告,为提高网络安全整体产生重要依据。

三、网络版杀毒产品部署

在该网络防病毒方案中,我们最终要达到一个目的就是:要在整个区域网内杜绝病毒的感染、传播和发作,为了实现这一点,我们应该在整个网络内可能感染和传播病毒的地方采取相应的防病毒手段。同时为了有效、快捷地实施和管理整个网络的防病毒体系,应能实现远程安装、智能升级、远程报警、集中管理、分布查杀等多种功能。

网络安全手抄报篇三:

、它与网络性能和功能的关联

通常,安全与性能和功能是一对矛盾的关联。如果某个关联不向外界提供任何服务(断开),外界是不可能构成安全威胁的。但是,企业接入国际互连网络,提供网上商店和电子商务等服务,等于一个内部的网络建成了一个开放的'网络环境,各种安全问题也随之产生。

构建网络安全,一方面由于要进行认证、加密、监听,分析、记录等工作,由此影响网络效率,并且降低客户应用的灵活性;另一方面也增加了管理费用。

但是,来自网络的安全威胁是实际存在的,特别是在网络上运行关键业务时,网络安全是首先要解决的问题。

选择适当的技术和产品,制订灵活的网络安全策略,在保证网络安全的情况下,提供灵活的网络服务通道。

采用适当的安全体设计和管理计划,能够有效降低网络安全对网络性能的影响并降低管理费用。

全方位的安全:

访问控制:通过对特定网段、服务建立的访问控制体系,绝大多数攻击阻止在到达攻击目标之前。

检查安全漏洞:通过对安全漏洞的周期检查,即使攻击可到达攻击目标,也可使绝大多数攻击无效。

攻击监控:通过对特定网段、服务建立的攻击监控,可实时检测出绝大多数攻击,并采取相应的行动(如断开网络连接、记录攻击过程、跟踪攻击源等)。

加密通讯:主动的加密通讯,可使攻击者不能了解、修改敏感信息。

认证:良好的认证可防止攻击者假冒合法用户。

备份和恢复:良好的备份和恢复机制,可在攻击造成损失时,较快地恢复数据和系统服务。

多幂防御,攻击者在突破第一道防线后,延缓或阻断其到达攻击目标。

隐藏内部信息,使攻击者不能了解系统内的基本情况。

设立安全监控中心,为信息系统提供安全体系管理、监控,渠护及紧急情况服务。

【画 网络安全手抄报】相关文章:

1.画网络安全手抄报

3.网络安全手抄报

6.网络安全 手抄报